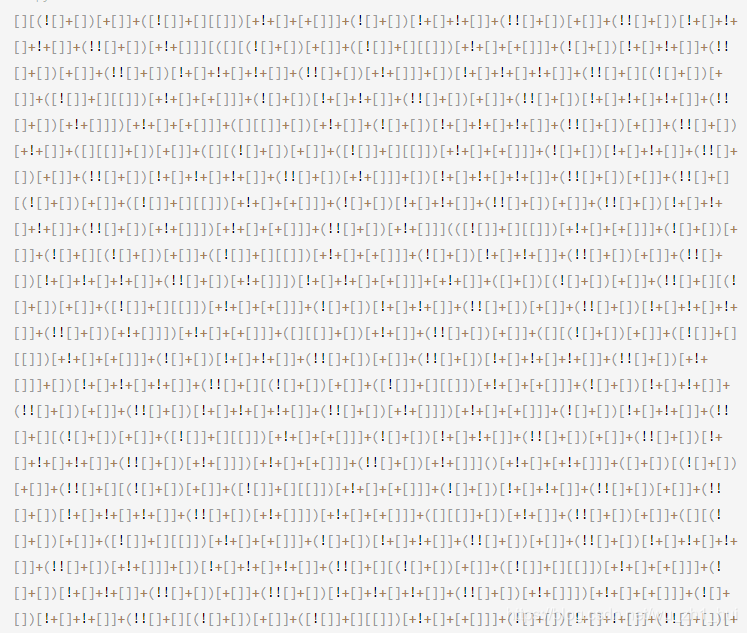

题目给了一个文本文件。

看到[][(!+知道是jsfuck,通过群里的师傅们知道jsfuck的最后两个括号是用来执行文件的,去掉之后就可以看到原来的程序,在控制台的console执行

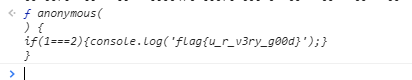

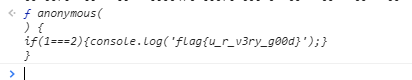

得到flag{u_r_v3ry_g00d}

著主要是要了解 jsfuck的特性 深入JSFuck编码机制:从字符到完整程序的转换过程-CSDN博客

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

题目给了一个文本文件。

看到[][(!+知道是jsfuck,通过群里的师傅们知道jsfuck的最后两个括号是用来执行文件的,去掉之后就可以看到原来的程序,在控制台的console执行

得到flag{u_r_v3ry_g00d}

著主要是要了解 jsfuck的特性 深入JSFuck编码机制:从字符到完整程序的转换过程-CSDN博客

暂无评论内容